Commencer avec

A.P.I

Nous avons hâte de recevoir votre message ! N'hésitez pas à nous laisser un message et nous vous répondrons dans les plus brefs délais.

je suis interressé par une démo de A.P.I

j'ai une démande générale de contact

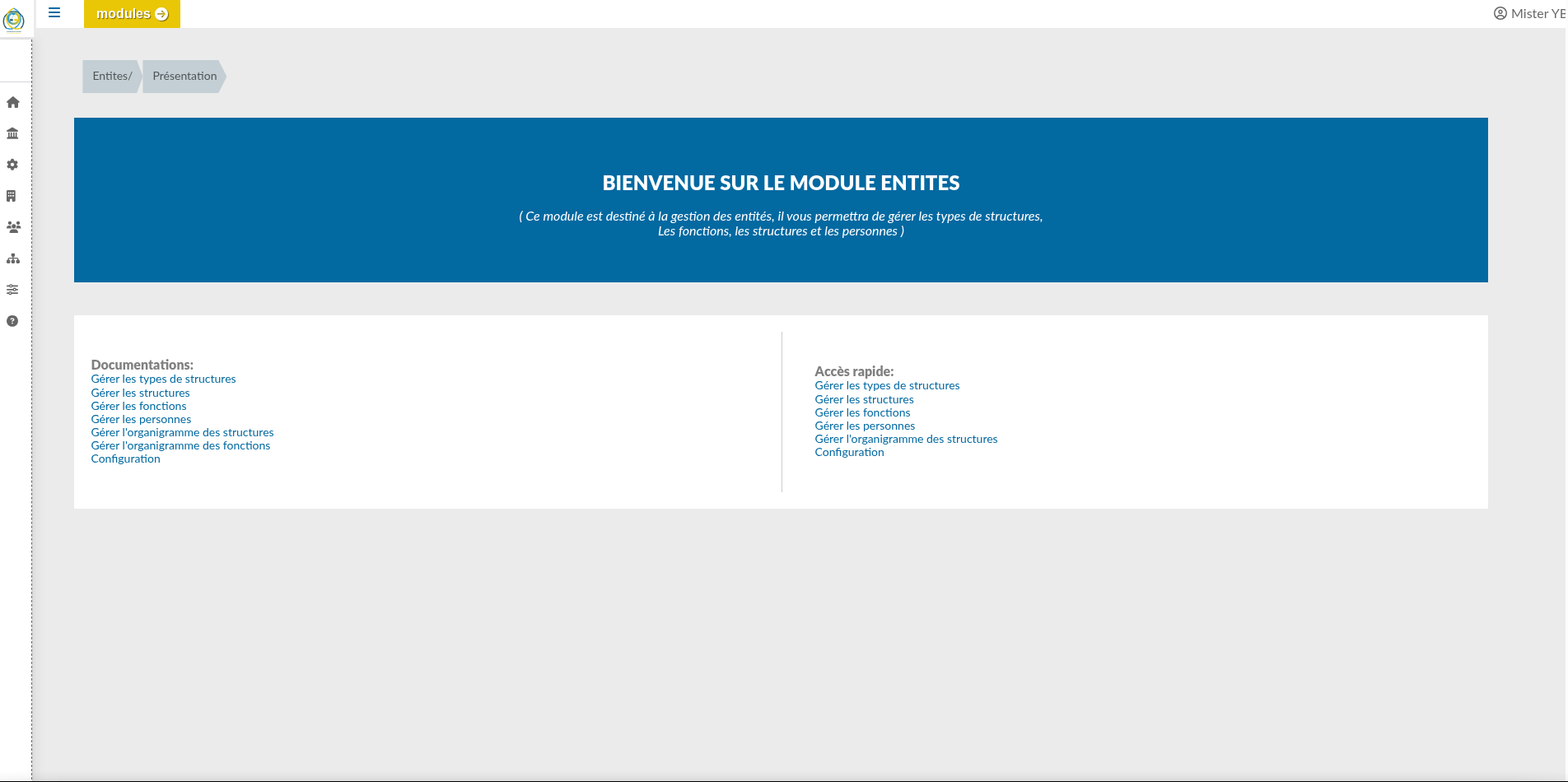

Modules de Base

La Base d'une bonne gestion c'est une bonne organisation... Ainsi, pour mieux automatiser la gestion, ilconvient d'informatiser au préalable l'organisation. on s'appuie après sur l'organisation pour attribuer des permissions à un ensemble de personnes,ou à un individu en particulier.

Notre ERP offre deux modules de base en plus des modules métiers propre à l'activité de l'entreprise. Ces modules sont paramétrables et prennent en compte les mutations et l'evaluation de votre entreprise..

Découvrir nos modules de bases

Authentification

L'authentification fournit des méthodes sécurisées pour accéder à l'API : OAuth 2.0, JWT, API Keys. Cela permet aux utilisateurs de s'authentifier de manière fiable et sécurisée, indépendamment de l'emplacement et de l'appareil.

En savoir plus

Sécurité Intégrée

Notre API intègre les dernières normes de sécurité et meilleures pratiques pour assurer une protection supérieure des données et de la confidentialité.

L'API est conçue avec une architecture en trois niveaux séparant le stockage, le backend et le frontend, communiquant via des APIs sécurisées et bien définies.

Découvrir la sécuritéExemples de Code API

// Exemple de requête GET

fetch('/api/data')

.then(response => response.json())

.then(data => console.log(data));

// Exemple de requête POST

fetch('/api/data', {

method: 'POST',

headers: {

'Content-Type': 'application/json',

},

body: JSON.stringify({ key: 'value' })

})

.then(response => response.json())

.then(data => console.log(data));Contactez-nous

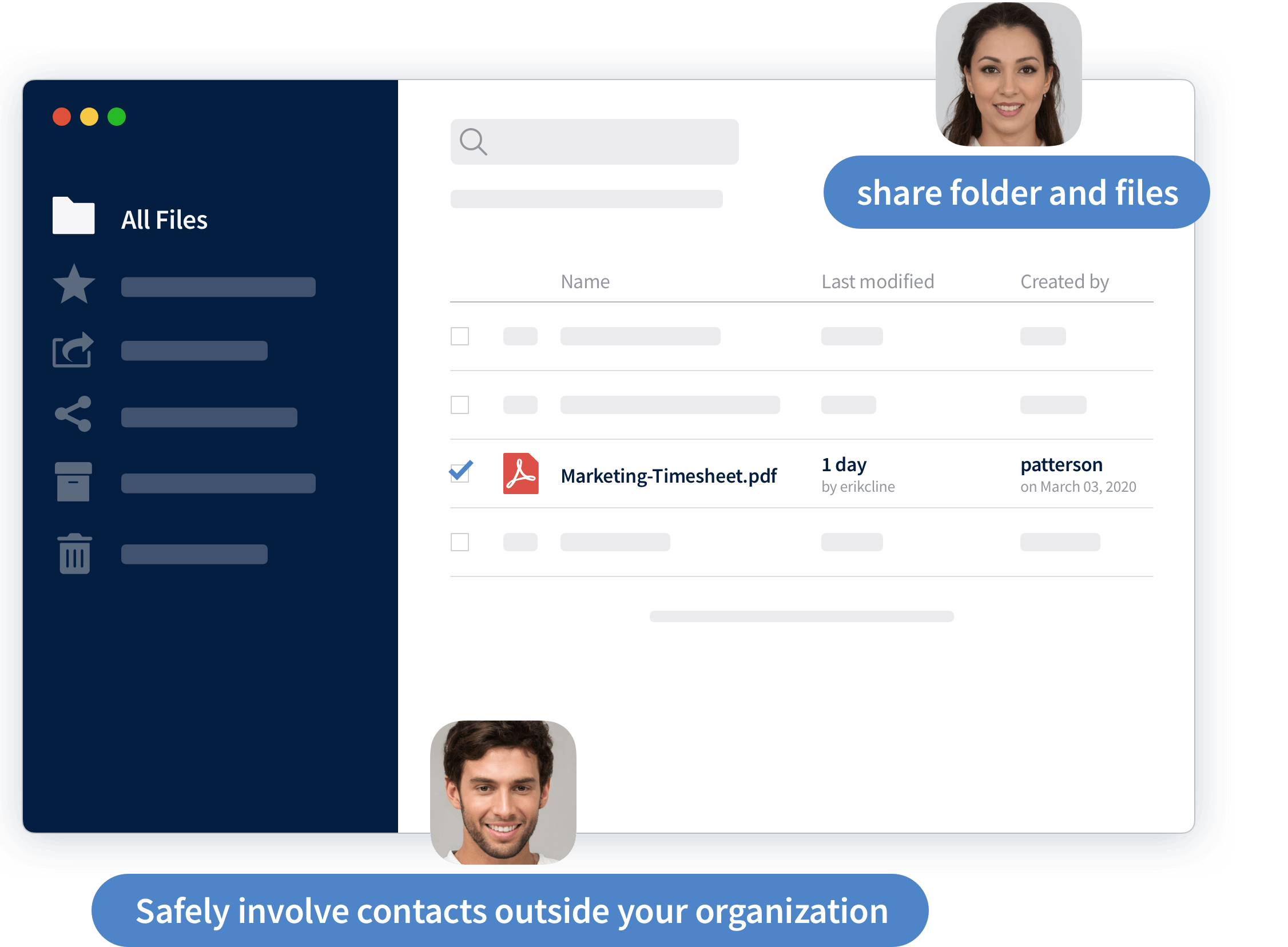

Contrôlez qui peut accéder à vos données

Offrez à votre équipe un moyen simple, flexible et sécurisé de partager fichiers et dossiers. Impliquez en toute sécurité des contacts extérieurs à votre organisation. Partagez des liens publics protégés par des mots de passe et des dates d'expiration.

Dites adieu aux connexions VPN lentes, aux documents non versionnés joints aux emails et au shadow IT dans les clouds publics de sécurité douteuse.

Partagez en toute flexibilité

GDPR-ready

General Data Protection Regulation

LGPD-ready

Lei Geral de Proteção de Dados

CCRF-ready

Cloud Computing Regulatory Framework

HIPAA-ready

Health Insurance Portability and Accountability Act

CCPA-ready

California Consumer Privacy Act

Augmentez la productivité

Les équipes modernes collaborent de partout et depuis n'importe quel appareil. Rendez-les plus efficaces en leur permettant de stocker, partager et travailler sur leurs données via un point d'accès unique.

Travaillez simultanément sur des documents, créez des présentations ensemble en temps réel, annotez des fichiers et bien plus encore.

Nous croyons que les besoins de souveraineté des données et de collaboration en temps réel peuvent être conciliés dans les clouds privés.

Collaborez efficacement